- ავტორი Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- ბოლოს შეცვლილი 2025-01-22 17:29.

ა უსაფრთხოების ინციდენტი არის მოვლენა, რომელიც შეიძლება მიუთითებდეს, რომ ორგანიზაციის სისტემები ან მონაცემები კომპრომეტირებულია ან მათ დასაცავად მიღებული ზომები წარუმატებელი აღმოჩნდა. IT-ში, ღონისძიება არის ყველაფერი, რომელსაც აქვს მნიშვნელობა სისტემის აპარატურის ან პროგრამული უზრუნველყოფის და ა ინციდენტი არის მოვლენა, რომელიც არღვევს ნორმალურ ოპერაციებს.

ამასთან დაკავშირებით, რა არის უსაფრთხოების ინციდენტის მაგალითი?

ა უსაფრთხოების ინციდენტი არის ინფორმაციის ნებისმიერი მცდელობა ან ფაქტიური არაავტორიზებული წვდომა, გამოყენება, გამჟღავნება, ცვლილება ან განადგურება. მაგალითები დან უსაფრთხოება ინციდენტები მოიცავს: კომპიუტერის სისტემის დარღვევას. სისტემებზე, პროგრამულ უზრუნველყოფას ან მონაცემებზე უნებართვო წვდომა ან გამოყენება. სისტემებში, პროგრამულ უზრუნველყოფას ან მონაცემებში არაავტორიზებული ცვლილებები.

გარდა ამისა, რა არის უსაფრთხოების ინციდენტი ჰიპაას ქვეშ? The HIPAA უსაფრთხოება წესი (45 CFR 164.304) აღწერს ა უსაფრთხოების ინციდენტი როგორც „ინფორმაციის არასანქცირებული წვდომის, გამოყენების, გამჟღავნების, მოდიფიკაციის ან განადგურების მცდელობა ან წარმატებულად, ან ჩარევა ინფორმაციულ სისტემაში სისტემის ოპერაციებში“.

აქ რა განსხვავებაა უსაფრთხოების ინციდენტსა და უსაფრთხოების დარღვევას შორის?

ა უსაფრთხოების ინციდენტი არის მოვლენა, რომელიც იწვევს ორგანიზაციის დარღვევას უსაფრთხოება პოლიტიკას და აყენებს სენსიტიურ მონაცემებს ექსპოზიციის საფრთხის ქვეშ. მონაცემები დარღვევა არის ტიპი უსაფრთხოების ინციდენტი . ყველა მონაცემი დარღვევები არიან უსაფრთხოება ინციდენტები, მაგრამ არა ყველა უსაფრთხოება ინციდენტები მონაცემებია დარღვევები.

როგორ ამოვიცნოთ უსაფრთხოების ინციდენტი?

როგორ ამოვიცნოთ უსაფრთხოების ინციდენტები

- არაჩვეულებრივი ქცევა პრივილეგირებული მომხმარებლის ანგარიშებიდან.

- არაავტორიზებული ინსაიდერები ცდილობენ სერვერებზე და მონაცემებზე წვდომას.

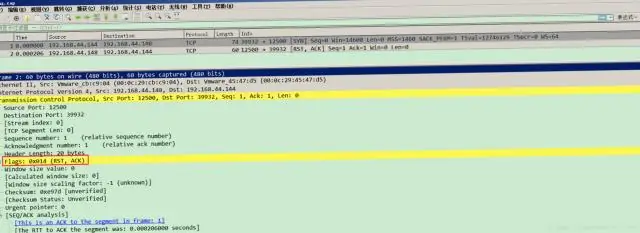

- ანომალიები გამავალი ქსელის ტრაფიკში.

- ტრაფიკი იგზავნება უცნობ მდებარეობებში ან იქიდან.

- გადაჭარბებული მოხმარება.

- ცვლილებები კონფიგურაციაში.

- დამალული ფაილები.

- მოულოდნელი ცვლილებები.

გირჩევთ:

ავთენტიფიკაციის რომელი მეთოდი ითვლება უფრო უსაფრთხოდ PPP-ის გამოყენებისას?

CHAP ითვლება უფრო უსაფრთხოდ, რადგან მომხმარებლის პაროლი არასოდეს იგზავნება კავშირზე. CHAP-ის შესახებ დამატებითი ინფორმაციისთვის იხილეთ PPP CHAP ავთენტიფიკაციის გაგება და კონფიგურაცია

ნული ითვლება SQL-ში?

NULL SQL-ში უბრალოდ ნიშნავს, რომ ველისთვის მნიშვნელობა არ არსებობს. NULL-ის შედარება შეუძლებელია „=“-ით ან „!= SELECT COUNT(*) ან SELECT COUNT(1)-ის გამოყენებით (რომელიც მე მირჩევნია გამოვიყენო) დააბრუნებს ყველა ჩანაწერის ჯამს, რომელიც დაბრუნდა შედეგებში, მიუხედავად იმისა. NULL მნიშვნელობები

რომელი სამი მოწყობილობა ითვლება ქსელში შუალედურ მოწყობილობებად?

რომელი სამი მოწყობილობა ითვლება ქსელში შუალედურ მოწყობილობებად? (აირჩიეთ სამი.) როუტერი. სერვერი. შეცვლა. სამუშაო სადგური. ქსელური პრინტერი. უკაბელო წვდომის წერტილი. ახსნა: ქსელში შუალედური მოწყობილობები უზრუნველყოფენ ქსელთან დაკავშირებას ბოლო მოწყობილობებთან და გადასცემენ მომხმარებლის მონაცემთა პაკეტებს მონაცემთა კომუნიკაციის დროს

რა ითვლება პირად იდენტიფიკატორად?

პერსონალური იდენტიფიკატორები (PID) არის პერსონალური იდენტიფიცირებადი ინფორმაციის (PII) მონაცემთა ელემენტების ქვეჯგუფი, რომელიც იდენტიფიცირებს უნიკალურ ინდივიდს და შეუძლია სხვა პირს დაუშვას ამ პიროვნების იდენტიფიკაცია მათი ცოდნის ან თანხმობის გარეშე. შერწყმულია პირის სახელთან

ითვლება თუ არა გარე მყარი დისკი აპარატურად?

შესავალი. აპარატურა ეხება კომპიუტერული სისტემის ყველა ფიზიკურ ნაწილს. ტრადიციული დესკტოპ კომპიუტერისთვის ეს მოიცავს მთავარ სისტემურ ერთეულს, ეკრანის ეკრანს, კლავიატურას, მაუსს და ზოგჯერ ორინტერს. ხშირად ასევე შედის დინამიკები, ვებკამერა და გარე მყარი დისკი სარეზერვო შენახვისთვის