Apple Watch პირველი თაობის Apple Watch თეთრი სპორტული ჯგუფის მწარმოებელი Quanta Computer Compal Electronics (კონტრაქტის მწარმოებელი) ტიპი Smartwatch გამოშვების თარიღი ორიგინალი: 24 აპრილი, 2015 სერია 1 და სერია 2: სექტემბერი 16, 2016 სერია 3: სექტემბერი 22, 2017 სექტემბერი სერია 4: 21, 2018 სერია 5: 2019 წლის 20 სექტემბერი. ბოლოს შეცვლილი: 2025-01-22 17:01

ყიდვის მიზეზები ბავშვის მაჯაზე საათის ქონა ამცირებს იმის ალბათობას, რომ დაწყვილებული ტელეფონი „შემთხვევით“დაივიწყოს ან (ნამდვილად) დაიკარგოს, ასე რომ თქვენ ყოველთვის გეცოდინებათ სად არიან. ჩანთიდან მისი ამოღების ნაკლები მიზეზი ნიშნავს მისი დაკარგვის ნაკლებ შესაძლებლობას. ბოლოს შეცვლილი: 2025-01-22 17:01

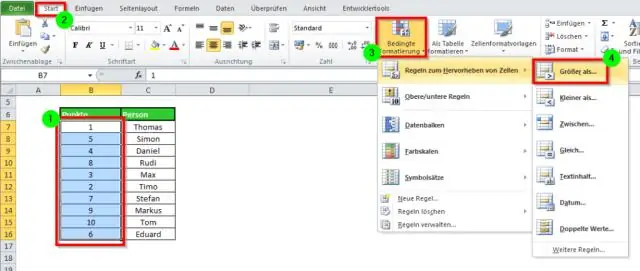

როგორც ყველაფერი სხვა Excel-ში, სათაურები სრულიად მორგებულია, მათ შორის, სად განათავსებთ მათ და როგორ გადააქვთ თქვენი მონაცემები მათში. გამოიყენეთ ჰედერი. დააწკაპუნეთ ღილაკზე „Header & Footer“ლენტიზე. დააწკაპუნეთ ტექსტურ ველში და ჩაწერეთ ცხრილების სათაური. გამოიყენეთ ზედა რიგი. ჩაწერეთ სათაური ელცხრილისთვის. ბოლოს შეცვლილი: 2025-01-22 17:01

Enumerable, #each და Enumerator Enumeration ეხება ობიექტებზე გადაადგილებას. Ruby-ში ჩვენ ვუწოდებთ ობიექტს რიცხულს, როდესაც ის აღწერს ერთეულების ერთობლიობას და თითოეულ მათგანზე გადატანის მეთოდს. მასივის ბლოკით გამოძახებისას, #each მეთოდი შეასრულებს ბლოკს მასივის თითოეული ელემენტისთვის. ბოლოს შეცვლილი: 2025-01-22 17:01

კრიტერიუმები წინადადების მაგალითები გვაქვს კონკრეტული კრიტერიუმები და გარკვეული შეზღუდვები. ის აკმაყოფილებდა ჩვენს ყველა კრიტერიუმს; სტაბილური დასაქმება, გონივრულ ფასად სახლები, სახელმწიფო კოლეჯი და რეგიონალური საავადმყოფო. მაგრამ საერთოდ ბრძოლის წყალობით ის გადის დროის კრიტერიუმებს და ხდება ისტორიის ერთ-ერთი დიდი კაპიტანი. ბოლოს შეცვლილი: 2025-01-22 17:01

მხოლოდ „WPA2“ქსელში, ყველა კლიენტმა უნდა უზრუნველყოს WPA2(AES) ავტორიზაცია. "WPA2/WPA შერეული რეჟიმის" ქსელში შეიძლება დაკავშირება როგორც WPA(TKIP) ასევე WPA2(AES) კლიენტებთან. გაითვალისწინეთ, რომ TKIP არ არის ისეთივე უსაფრთხო, როგორც AES და, შესაბამისად, WPA2/AES უნდა იქნას გამოყენებული ექსკლუზიურად, თუ ეს შესაძლებელია. ბოლოს შეცვლილი: 2025-01-22 17:01

გახსენით iPhoto და დააწკაპუნეთ ნებისმიერ სურათზე. ბოლოში მდებარე ღილაკზე 'Desktop' დაწკაპუნება ამ სურათს დააყენებს თქვენს დესკტოპის ფონად. აირჩიეთ მრავალი სურათი Shift-დაწკაპუნებით (თუ ისინი ზედიზედ არიან) ან დააწკაპუნეთ ბრძანებით (თუ ისინი გამოყოფილია სხვა ფოტოებით) და დააჭირეთ დესკტოპის ღილაკს. ბოლოს შეცვლილი: 2025-01-22 17:01

არის VBA რთული სწავლა? - კვორა. დიახ და არა. VBA შესაძლოა ერთ-ერთი ყველაზე მარტივია სასარგებლო და ყველაზე ხშირად გამოყენებული ენებს შორის. იდეალურად უნდა გაიაროთ OOP - ობიექტზე ორიენტირებული პროგრამირების ძირითადი კურსი, სანამ ისწავლით რაიმე სტრუქტურირებულ/ობიექტზე ორიენტირებულ ენას. ბოლოს შეცვლილი: 2025-01-22 17:01

პროგრამული უზრუნველყოფის ჟანრი: აპლიკაციის ჩარჩო. ბოლოს შეცვლილი: 2025-01-22 17:01

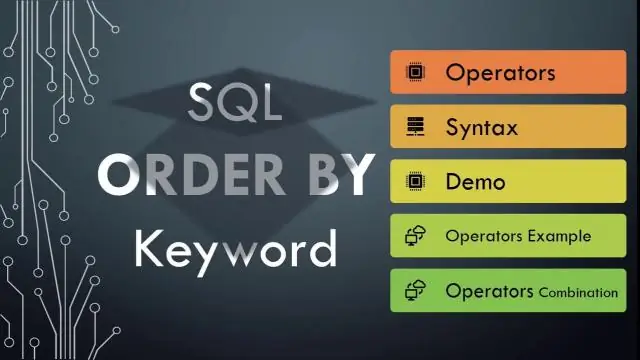

T-SQL - ORDER BY პუნქტი. რეკლამები. MS SQL Server ORDER BY პუნქტი გამოიყენება მონაცემთა ზრდის ან კლების მიხედვით დასალაგებლად, ერთი ან მეტი სვეტის საფუძველზე. მონაცემთა ბაზის დალაგების ზოგიერთი მოთხოვნა ნაგულისხმევად იწვევს ზრდადი თანმიმდევრობით. ბოლოს შეცვლილი: 2025-01-22 17:01

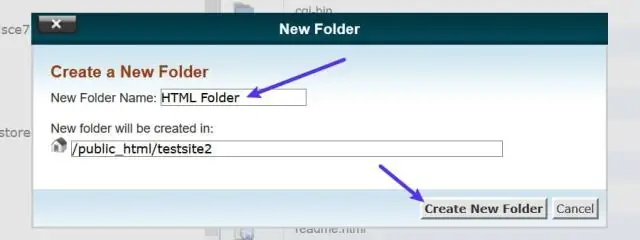

მართალია, ეს ღმერთია! ჰოსტინგის პროვაიდერი სრული SSD VPS და საერთო ჰოსტინგით. Domaincontrol.com სახელების სერვერები არის ნაგულისხმევი სახელების სერვერები godaddy უზრუნველყოფს დომენებს, რომლებიც მასპინძლობენ dns godaddy-ით. ბოლოს შეცვლილი: 2025-01-22 17:01

აღმოსავლეთით და დასავლეთით მიმავალი I-94 დეტროიტის მეტრო აეროპორტის მახლობლად გაიხსნება ერთი ზოლი I-275-სა და US-24-ს შორის (Telegraph Road), საღამოს 8 საათიდან. პარასკევი ორშაბათს დილის 5 საათამდე. აღმოსავლეთისა და დასავლეთის მიმართულებით I-94-ს ექნება ერთი შესახვევი გახსნილი კონნერ-სტრიტსა და M-3-ს (გრატიოტის გამზირი) შორის დილის 5 საათიდან საღამოს 5 საათამდე. შაბათი. ბოლოს შეცვლილი: 2025-01-22 17:01

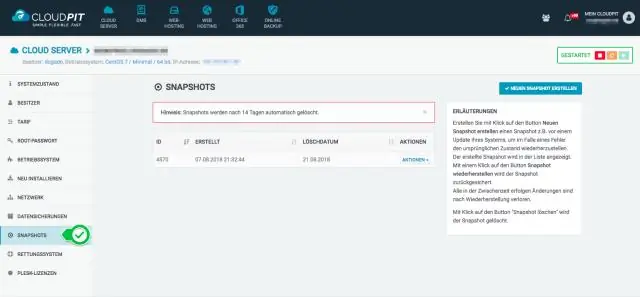

გადადით Snapshots გვერდზე Google Cloud Console-ში. იპოვეთ სნეპშოტის სახელი, რომლის აღდგენა გსურთ. გადადით VM ინსტანციების გვერდზე. დააწკაპუნეთ იმ ინსტანციის სახელზე, სადაც გსურთ აღადგინოთ თქვენი არა ჩატვირთვის დისკი. მაგალითის დეტალების გვერდის ზედა ნაწილში დააწკაპუნეთ რედაქტირებაზე. დამატებითი დისკების განყოფილებაში დააჭირეთ ღილაკს ახალი დისკის დამატება. ბოლოს შეცვლილი: 2025-01-22 17:01

ტოპ 10 SEO პროგრამული უზრუნველყოფა SEMrush. Moz Pro. SE რეიტინგი. დირიჟორი. სერპსტატი. SpyFu. აჰრეფსი. საიტის გაუმჯობესება. ბოლოს შეცვლილი: 2025-01-22 17:01

პროგრამირებისას სინქრონული ოპერაციები ბლოკავს ინსტრუქციებს დავალების დასრულებამდე, ხოლო ასინქრონული ოპერაციები შეიძლება შესრულდეს სხვა ოპერაციების დაბლოკვის გარეშე. ასინქრონული ოპერაციები, როგორც წესი, სრულდება მოვლენის გასროლით ან მოწოდებული გამოძახების ფუნქციის გამოძახებით. ბოლოს შეცვლილი: 2025-06-01 05:06

Unli ზარები და ტექსტური შეტყობინებები ყველა ქსელში (Smart, TNT, Sun, Globe, TM), 100MB მონაცემები, მოქმედებს 1 დღის განმავლობაში. რეგისტრაციისთვის აკრიფეთ *123# > სხვა შეთავაზებები > ALLNET30 > გამოწერა და დაელოდეთ წარმატებული დადასტურების შეტყობინებას. ასევე იხილეთ Smart Giga ვიდეო პრომოები. ბოლოს შეცვლილი: 2025-06-01 05:06

რაც უფრო მაღალია RPM მით უფრო სწრაფად ტრიალებს ვენტილატორი და უმეტეს შემთხვევაში მით უფრო ხმამაღალი იქნება ვენტილატორი. 120 მმ-იანი გულშემატკივრები, როგორც წესი, ყველაზე პოპულარული ზომის ვენტილატორებია თანამედროვე კომპიუტერის ყუთებში, მაგრამ თქვენ ნახავთ ბევრ ზომას, როგორიცაა 80 მმ, 92 მმ, 140 მმ, 200 მმ და მეტი. ბოლოს შეცვლილი: 2025-01-22 17:01

ძმა () არის jQuery-ში ჩაშენებული მეთოდი, რომელიც გამოიყენება არჩეული ელემენტის ყველა ძმის ელემენტის მოსაძებნად. და-ძმები არიან ისეთები, რომლებსაც აქვთ იგივე მშობელი ელემენტი DOM ხეში. Return Value: ის აბრუნებს არჩეული ელემენტის ყველა ძმას. ბოლოს შეცვლილი: 2025-01-22 17:01

სერტიფიცირებული ჯანმრთელობის მონაცემების ანალიტიკოსი (CHDA®) ეს პრესტიჟული სერთიფიკატი პრაქტიკოსებს აძლევს ცოდნას, შეიძინონ, მართონ, გააანალიზონ, ინტერპრეტაციონ და გადააქციონ მონაცემები ზუსტ, თანმიმდევრულ და დროულ ინფორმაციად, ხოლო „დიდი სურათის“სტრატეგიული ხედვის დაბალანსებით. - დღის დეტალები. ბოლოს შეცვლილი: 2025-01-22 17:01

განმარტება: ტრანზაქციის ფაილი. ტრანზაქციის ფაილი. ტრანზაქციის ჩანაწერების კოლექცია. მონაცემთა ინტერაქციის ფაილები გამოიყენება ძირითადი ფაილების განახლებისთვის, რომლებიც შეიცავს მონაცემებს ორგანიზაციის სუბიექტების შესახებ (მომხმარებლები, თანამშრომლები, გამყიდველები და ა.შ.). ბოლოს შეცვლილი: 2025-01-22 17:01

Ორმაგი. MIN_VALUE წარმოადგენს მნიშვნელობას 2&მინუს;1074. ეს არის სუბნორმალური მნიშვნელობა და ეს არის საერთო უმცირესი შესაძლო მნიშვნელობა, რომელიც შეიძლება წარმოადგენდეს ორმაგს. სუბნორმალურ მნიშვნელობას აქვს 0 ორობითი წერტილის წინ: 0. ბოლოს შეცვლილი: 2025-01-22 17:01

ისე, შეცდომა ხშირად ხდება თქვენს კომპიუტერში არასწორი თარიღის გამო. ვინაიდან უსაფრთხოების სერტიფიკატს გააჩნია მოქმედი ხანგრძლივობა, თქვენს კომპიუტერზე დაყენების არასწორი თარიღი შეიძლება იყოს ამ შეცდომის მიზეზი. თქვენ შეიძლება მიიღოთ შეტყობინება უსაფრთხოების სერტიფიკატის შეცდომების შესახებ, როდესაც ათვალიერებთ კონკრეტულ საიტს. ბოლოს შეცვლილი: 2025-01-22 17:01

არაფორმალური იმპერატივი გამოიყენება: რჩევის მისაცემად. მითითებების მისაცემად. რაღაცის გაკეთების ბრძანება. ბოლოს შეცვლილი: 2025-06-01 05:06

შიდა ბრძანებები არის ბრძანებები, რომლებიც უკვე დატვირთულია სისტემაში. ისინი შეიძლება შესრულდეს ნებისმიერ დროს და დამოუკიდებელია. მეორეს მხრივ, გარე ბრძანებები იტვირთება, როდესაც მომხმარებელი ითხოვს მათ. შიდა ბრძანებები არ საჭიროებს ცალკე პროცესს მათ შესასრულებლად. ბოლოს შეცვლილი: 2025-01-22 17:01

კიბერშეტევის შვიდი ეტაპი ნაბიჯი პირველი - დაზვერვა. თავდასხმის დაწყებამდე ჰაკერები ჯერ იდენტიფიცირებენ დაუცველ სამიზნეს და იკვლევენ მისი ექსპლუატაციის საუკეთესო გზებს. ნაბიჯი მეორე - შეიარაღება. ნაბიჯი მესამე - მიწოდება. ნაბიჯი მეოთხე - ექსპლუატაცია. ნაბიჯი მეხუთე - ინსტალაცია. ნაბიჯი მეექვსე - ბრძანება და კონტროლი. ნაბიჯი მეშვიდე - მოქმედება მიზნის მისაღწევად. ბოლოს შეცვლილი: 2025-06-01 05:06

გაფართოებული პარამეტრები: გადატვირთეთ GoogleChrome როდესაც ჩამოსაშლელი მენიუ გამოჩნდება, აირჩიეთ პარამეტრები. Chrome-ის პარამეტრები ახლა უნდა იყოს ნაჩვენები ახალ ჩანართში ან ფანჯარაში, თქვენი კონფიგურაციის მიხედვით. გადადით გვერდის ბოლოში და დააჭირეთ Advanced-ს. Chrome-ის გაფართოებული პარამეტრები ახლა უნდა იყოს ნაჩვენები. ბოლოს შეცვლილი: 2025-01-22 17:01

ფილმის რედაქტორზე წვდომისთვის გააქტიურეთ Google Photos აპი და ზედა მარჯვენა კუთხეში შეეხეთ სამი წერტილის მენიუს. ოფციების სიაში შეეხეთ ოფციას „ფილმი“და გაიხსნება ახალი ფანჯარა სახელწოდებით „ფილმის შექმნა“. აქ შეგიძლიათ აირჩიოთ ფოტოები და/ან ვიდეოები, რომელთა რედაქტირებაც გსურთ და დაამატოთ ისინი ფილმების რედაქტორში. ბოლოს შეცვლილი: 2025-01-22 17:01

Source Control Explorer-ში აირჩიეთ ფილიალი, საქაღალდე ან ფაილი, რომლის გაერთიანება გსურთ. დააწკაპუნეთ ფაილის მენიუზე, მიუთითეთ წყაროს კონტროლი, მიუთითეთ განშტოება და შერწყმა და შემდეგ დააჭირეთ შერწყმა. ბოლოს შეცვლილი: 2025-01-22 17:01

ღრუბლოვანი გამოთვლების გამოყენებით, შეგიძლიათ მიაღწიოთ უფრო დაბალ ცვლადი ღირებულებას, ვიდრე თქვენ შეგიძლიათ მიიღოთ საკუთარი ხელით. იმის გამო, რომ ასიათასობით კლიენტის გამოყენება გროვდება ღრუბელში, პროვაიდერებს, როგორიცაა ამაზონის ვებ სერვისები, შეუძლიათ მიაღწიონ მასშტაბის უფრო მაღალ ეკონომიას, რაც ითარგმნება ანაზღაურებად დაბალ ფასებში. ბოლოს შეცვლილი: 2025-01-22 17:01

პასუხი: გარდა კონსტრუქტორის ტიპისა, Oracle ასევე გთავაზობთ შეგროვების მეთოდებს VARRAYS-ით და ჩადგმული ცხრილებით გამოსაყენებლად. შეგროვების მეთოდები არ შეიძლება გამოყენებულ იქნას DML-ში, არამედ მხოლოდ პროცედურულ განცხადებებში. DELETE შლის მითითებულ ელემენტებს ჩადგმული ცხრილიდან ან ყველა a. VARRAY. ბოლოს შეცვლილი: 2025-01-22 17:01

სოფიას დიალოგი წარმოიქმნება გადაწყვეტილების ხის მეშვეობით, მაგრამ ინტეგრირებულია ამ შედეგებთან ცალსახად. The Verge-ის მიხედვით, ჰანსონი ხშირად აზვიადებს და „უხეში შეცდომაში შეჰყავს“სოფიას ცნობიერების უნარის შესახებ, მაგალითად, 2017 წელს ჯიმი ფელონთან შეთანხმებით, რომ სოფია „ძირითადად ცოცხალი იყო“. ბოლოს შეცვლილი: 2025-01-22 17:01

სუსტი ერთეული არის ის, რომელიც შეიძლება არსებობდეს მხოლოდ მაშინ, როცა სხვას ეკუთვნის. მაგალითად: ROOM შეიძლება არსებობდეს მხოლოდ BUILDING-ში. მეორეს მხრივ, TIRE შეიძლება ჩაითვალოს ძლიერ ერთეულად, რადგან ის ასევე შეიძლება არსებობდეს CAR-ზე მიმაგრების გარეშე. ბოლოს შეცვლილი: 2025-01-22 17:01

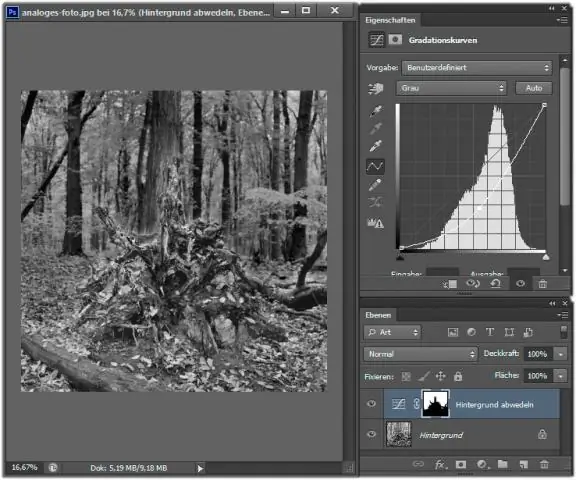

4 პასუხი გამოიყენეთ Marquee ინსტრუმენტი შუა განყოფილების შესარჩევად, რომლის ამოღებაც გსურთ. აირჩიეთ > ინვერსი, რათა აირჩიოთ ყველაფერი, გარდა შუა განყოფილებისა. დააკოპირეთ და ჩასვით. აირჩიეთ მარჯვენა ნახევარი და გამოიყენეთ Move ხელსაწყო, რომ გაასრიალოთ იგი ისე, რომ ორი ნახევარი გასწორებულია. დამალეთ ფონის ფენა/ორიგინალური სურათი. ბოლოს შეცვლილი: 2025-01-22 17:01

გახსენით Dropbox აპი. შეეხეთ ჩამოსაშლელ ისარს ფაილის ან საქაღალდის მარჯვნივ, რომლის გადარქმევაც გსურთ. მენიუდან აირჩიეთ სახელის გადარქმევა, რომელიც გამოჩნდება თქვენი ეკრანის ბოლოში. ბოლოს შეცვლილი: 2025-01-22 17:01

დაიწყეთ თქვენი მთელი მონაცემთა დიაპაზონის არჩევით და კოპირებით. დააწკაპუნეთ ახალ მდებარეობაზე თქვენს ფურცელში, შემდეგ გადადით Edit | ჩასვით სპეციალური და აირჩიეთ "Transpose" გამშვები ველი, რომელიც ნაჩვენებია სურათზე B. დააწკაპუნეთ OK და Excel გადაანაწილებს სვეტის და მწკრივის ეტიკეტებსა და მონაცემებს, როგორც ნაჩვენებია სურათზე C-ზე. ბოლოს შეცვლილი: 2025-01-22 17:01

CHAP უზრუნველყოფს დაცვას თანატოლების მიერ განმეორებითი შეტევებისგან, თანდათან ცვალებადი იდენტიფიკატორის და ცვლადი გამოწვევის მნიშვნელობის გამოყენებით. CHAP მოითხოვს, რომ კლიენტმაც და სერვერმაც იცოდნენ საიდუმლოს უბრალო ტექსტი, თუმცა ის არასოდეს იგზავნება ქსელში. ბოლოს შეცვლილი: 2025-01-22 17:01

მონაცემთა ბაზის უსაფრთხოება (გვერდი 185). SYSTEM არის ნაგულისხმევი ზოგადი მონაცემთა ბაზის ადმინისტრატორის ანგარიში Oracle მონაცემთა ბაზებისთვის. SYS და SYSTEM ავტომატურად ენიჭებათ DBA როლს, მაგრამ SYSTEM არის ერთადერთი ანგარიში, რომელიც უნდა იქნას გამოყენებული დამატებითი ცხრილებისა და ხედების შესაქმნელად, რომლებსაც იყენებს Oracle. ბოლოს შეცვლილი: 2025-01-22 17:01

ტექნიკური მხარდაჭერის წარმომადგენლები პასუხობენ შემომავალ სატელეფონო ზარებს და აგვარებენ კლიენტთა ტექნიკურ პრობლემებს კომპიუტერულ პროგრამულ უზრუნველყოფასთან და აპარატურასთან. ქოლ-ცენტრები ქირაობენ ტექნიკური მხარდაჭერის წარმომადგენლებს, რათა იმუშაონ სრულ და ნახევარ განაკვეთზე მოქნილი ცვლების დროს, რომელიც შეიძლება მოიცავდეს საღამოს და შაბათ-კვირას. ბოლოს შეცვლილი: 2025-01-22 17:01

802.1x-ის მიზანია მიიღოს ან უარყოს მომხმარებლები, რომლებსაც სურთ სრული წვდომა ქსელში 802.1x-ის გამოყენებით. ეს არის უსაფრთხოების პროტოკოლი, რომელიც მუშაობს 802.11 უკაბელო ქსელებთან, როგორიცაა 802.11b,g,n, ასევე სადენიანი მოწყობილობებით. ყველა NETGEARProSAFELayer 2 და Layer 3 გადამრთველი მხარს უჭერს ამ ავთენტიფიკაციას. ბოლოს შეცვლილი: 2025-01-22 17:01

ჩვეულებრივ, პითონის პროგრამები უფრო ნელია ვიდრე Java პროგრამები, მაგრამ მათ ასევე გაცილებით ნაკლები დრო სჭირდებათ განვითარებას. პითონის პროგრამები, როგორც წესი, 3-5-ჯერ უფრო მოკლეა ვიდრე Java-ის ეკვივალენტური პროგრამები. ეს განსხვავება შეიძლება მიეკუთვნებოდეს პითონის ჩაშენებულ მაღალი დონის მონაცემთა ტიპებს და მის დინამიურ აკრეფას. ბოლოს შეცვლილი: 2025-01-22 17:01