- ავტორი Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- ბოლოს შეცვლილი 2025-01-22 17:29.

აკი ==0", რათა დარწმუნდეთ, რომ მხოლოდ აირჩიეთ SYN პაკეტები და არა SYN / ACK პაკეტები. ახლა, ისევ გადაღებას ფილტრი . შეგიძლიათ გამოიყენოთ ფილტრი "tcp[0xd]&2=2", რომელიც დაიჭერს ყველა კადრს SYN ბიტის ნაკრები ( SYN ისევე, როგორც SYN / ACK ). ან გამოიყენეთ "tcp[0xd]&18=2" მხოლოდ გადასაღებად SYN პაკეტები.

ასევე იცით, რა არის SYN ACK Wireshark-ში?

SYN ACK და FIN არის ბიტები TCP სათაური, როგორც ეს განსაზღვრულია გადაცემის კონტროლის ოქმში. ა SYN გამოიყენება დასაწყისი a TCP სესია. FIN გამოიყენება a-ს შეწყვეტის აღსანიშნავად TCP სესია. The ACK ბიტი გამოიყენება იმის აღსანიშნავად, რომ ACK ნომერი -ში TCP სათაური ადასტურებს მონაცემებს.

გარდა ზემოთ, რა არის PSH ACK? The ACK მიუთითებს, რომ მასპინძელი ადასტურებს, რომ მიიღო გარკვეული მონაცემები და PSH , ACK მიუთითებს, რომ მასპინძელი ადასტურებს წინა მონაცემების მიღებას და ასევე გადასცემს დამატებით მონაცემებს.

ანალოგიურად შეიძლება იკითხოთ, როგორ ფილტრავთ IP მისამართს Wireshark-ში?

Უბრალოდ IP მისამართი : შემდეგ თქვენ უნდა დააჭიროთ enter ან ვრცელდება [ზოგი უფრო ძველისთვის Wireshark version] ეკრანის ეფექტის მისაღებად ფილტრი . ასე რომ, როცა დააყენებთ ფილტრი როგორც " ip . მისამართი == 192.168. 1.199" მაშინ Wireshark აჩვენებს ყველა პაკეტს, სადაც Source ip == 192.168.

რა არის სამმხრივი ხელის ჩამორთმევა?

სამი - გზა ხელის ჩამორთმევა არის მეთოდი, რომელიც გამოიყენება TCP/IP ქსელში ლოკალურ ჰოსტს/კლიენტსა და სერვერს შორის კავშირის შესაქმნელად. ეს არის სამსაფეხურიანი მეთოდი, რომელიც მოითხოვს როგორც კლიენტს, ასევე სერვერს გაცვალონ SYN და ACK (დადასტურების) პაკეტები, სანამ რეალური მონაცემთა კომუნიკაცია დაიწყება.

გირჩევთ:

როგორ გავფილტროთ მაგიდა?

მონაცემთა გაფილტვრა ცხრილში აირჩიეთ მონაცემები, რომელთა გაფილტვრაც გსურთ. საწყისი ჩანართზე დააწკაპუნეთ ფორმატი როგორც ცხრილი და შემდეგ აირჩიეთ ფორმატი როგორც ცხრილი. ცხრილის შექმნა დიალოგურ ფანჯარაში შეგიძლიათ აირჩიოთ თუ არა თქვენს ცხრილს სათაურები. დააწკაპუნეთ OK. ფილტრის გამოსაყენებლად დააწკაპუნეთ ისარს სვეტის სათაურში და აირჩიეთ ფილტრის ვარიანტი

რას ნიშნავს სიტყვა ACK?

ACK არის "დადასტურებული" საერთო აბრევიატურა, რომელიც გამოიყენება გამოთვლებში. ACK-ის საპირისპირო არის NAK. გაითვალისწინეთ, რომ 'ack' როგორც გაკვირვების ან განგაშის ძახილი არ არის დაკავშირებული კომპიუტერთან

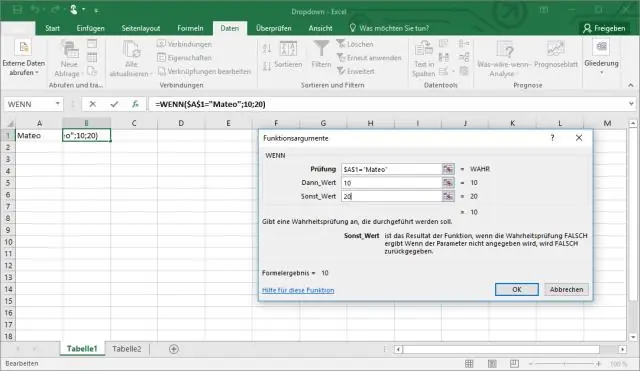

როგორ გავფილტროთ ჩამოსაშლელი სიები Excel-ში?

მონაცემთა გაფილტვრა: დაიწყეთ სამუშაო ფურცლით, რომელიც განსაზღვრავს თითოეულ სვეტს სათაურის მწკრივის გამოყენებით. აირჩიეთ მონაცემთა ჩანართი, შემდეგ იპოვნეთ დახარისხება და ფილტრის ჯგუფი. დააჭირეთ ფილტრის ბრძანებას. ჩამოსაშლელი ისრები გამოჩნდება თითოეული სვეტის სათაურში. დააწკაპუნეთ ჩამოსაშლელ ისარზე იმ სვეტისთვის, რომლის გაფილტვრაც გსურთ. გამოჩნდება ფილტრის მენიუ

როგორ გავფილტროთ CloudWatch ჟურნალები?

შედით AWS კონსოლში და გადადით CloudWatch სერვისზე. როდესაც CloudWatch-ის კონსოლში მოხვდებით, გადადით Logs მენიუში და შემდეგ მონიშნეთ CloudTrail ჟურნალის ჯგუფი. ამის შემდეგ შეგიძლიათ დააჭიროთ ღილაკს "მეტრული ფილტრის შექმნა". "ფილტრის ნიმუში" ველში ჩვენ ვირჩევთ შაბლონს, რომელსაც ჩვენ ვეძებთ

როგორ გავფილტროთ სვეტი წვდომაში?

გაფილტვრა ფორმის მიხედვით ლენტის საწყისი ჩანართზე დააწკაპუნეთ ღილაკზე Advanced განყოფილებაში სორტირება და ფილტრაცია. მენიუდან აირჩიეთ ფილტრი ფორმის მიხედვით. დააწკაპუნეთ ცარიელ უჯრედზე ველის სახელის ქვეშ პირველი სვეტისთვის, რომლის გაფილტვრაც გსურთ. დააწკაპუნეთ ქვემოთ ისარს, რომ ნახოთ ველის შემცველი მნიშვნელობების სია